목차

ELB 란?

ELB( Elastic Load Balancer ) 란?

한 줄 요약 : 트래픽(부하)을 적절하게 분배해준는 장치이다.

트래픽(부하)을 적절하게 분배해주는 장치를 로드맬런서(Load Balancer)라고 부른다.

서버를 2대 이상 가용할 때 ELB를 필수적으로 도입하게 된다.

하지만 지금은 ELB의 로드밸런서 기능을 사용하지 않고, ELB의 부가 기능인 SSL/TLS (HTTPS) 를 적용시켜보려 한다.

SSL / TLS란?

SSL/TLS 를 쉽게 표현하자면 HTTP를 HTTPS 로 바꿔주는 인증서이다.

위에서 말했다시피 ELB는 SSL/TLS 기능을 제공한다고 했다. SSL/TLS 인증서를 활용해 HTTP가 아닌 HTTPS로 통신할 수 있게 만들어준다.

HTTPS 란?

HTTPS 를 적용시켜야 하는 이유는 무엇일까?

1. 보안적인 이유

데이터를 서버와 주고 받을 때 암호화를 시켜서 통신한다. 암호화를 하지 않으면 누군가 중간에서 데이터를 가로채서 해킹할 가능성이 존재한다.

2. 인증

HTTPS 는 인증서를 통해 통신 상대(서버)의 신원을 보장한다. 즉, 사용자가 접속한 사이트가 "진짜"인지 "피싱 사이트"인지 구분할 수 있다.

3. 검색 엔진 우대

구글을 포함한 검색엔은 HTTPS 사이트를 우선적으로 노출한다.

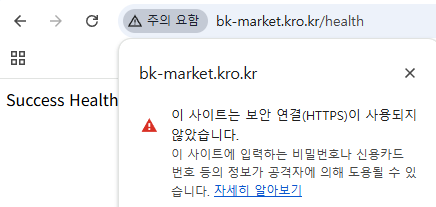

4. 브라우저 경고 방지

최근(특히 Chrome, Edge 등)은 HTTPS가 아닌 사이트를 “안전하지 않음”으로 표시한다.

로그인 창이나 입력 폼이 있는 페이지에서 브라우저 경고창이 뜬다면 특히 신뢰를 잃을 수 있다.

ELB를 활용한 아키텍처 구성

ELB 도입 전 아키텍처

ELB 를 사용하기 전의 아키텍처는 사용자들이 EC2 의 IP 주소 또는 도메인 주소에 직접 요청을 보내는 구조이다.

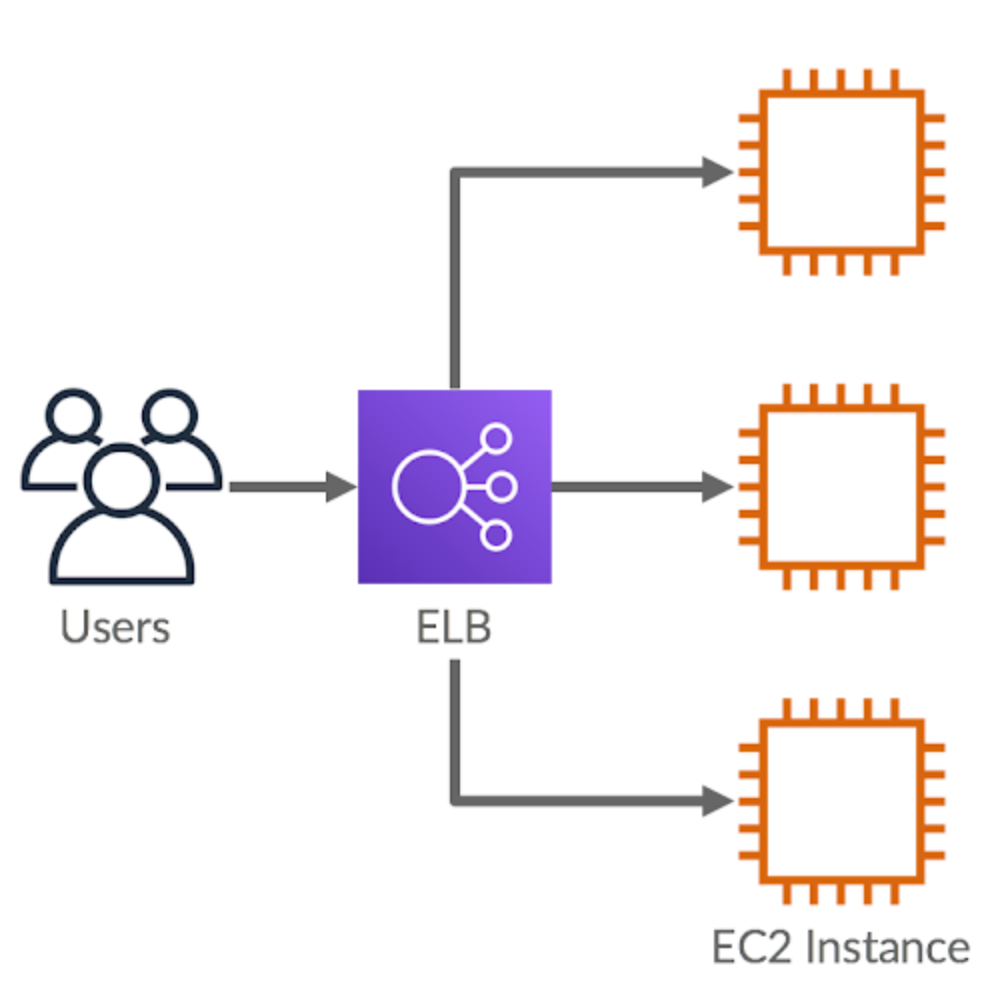

ELB 도입 후 아키텍처 : 서버 1대

ELB 도입 후 아키텍처 : 서버 2대

다수의 사용자가 한번에 몰리게되어 요청이 늘어나면 인스턴스를 추가하고 요청이 줄면 인스턴스를 다시 줄이는 기능이 있는데 이를 오토 스케일이라고 한다. ELB(Elastic Load Balancer)는 오토스케일링으로 늘어난 인스턴스에 요청을 트래픽(부하)을 분산하는 서비스이다.

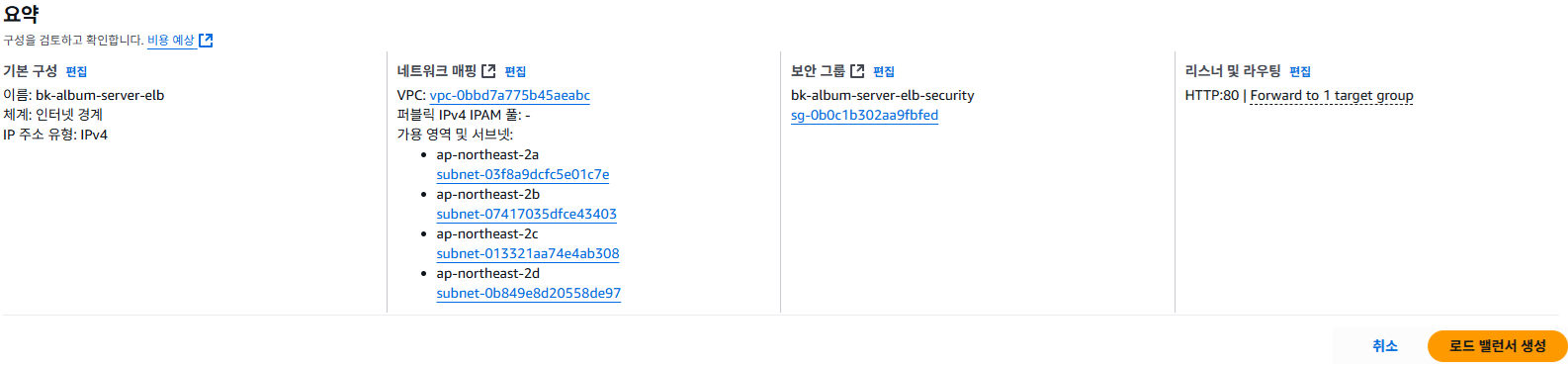

ELB 세팅

기본 구성

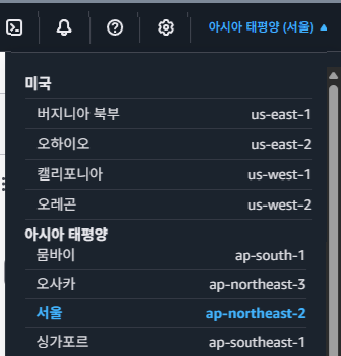

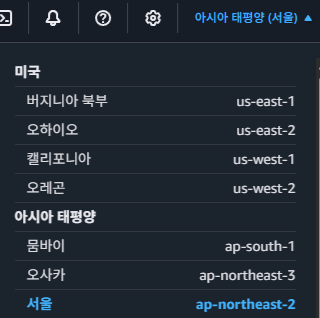

1. 리전 선택

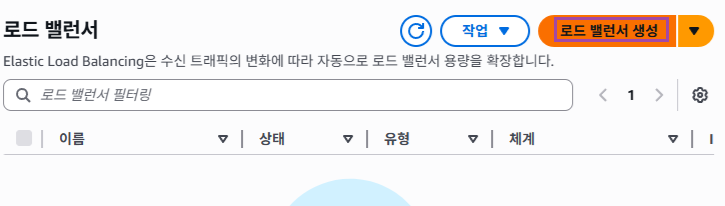

AWS EC2 -> 로드밸런서 서비스로 들어가서 리전(Region) 을 선택한다.

2. 로드 밸런서 유형 선택하기

로드 밸렁서 생성

로드 밸런서 유형 선택 : Application Load Balancer 선택

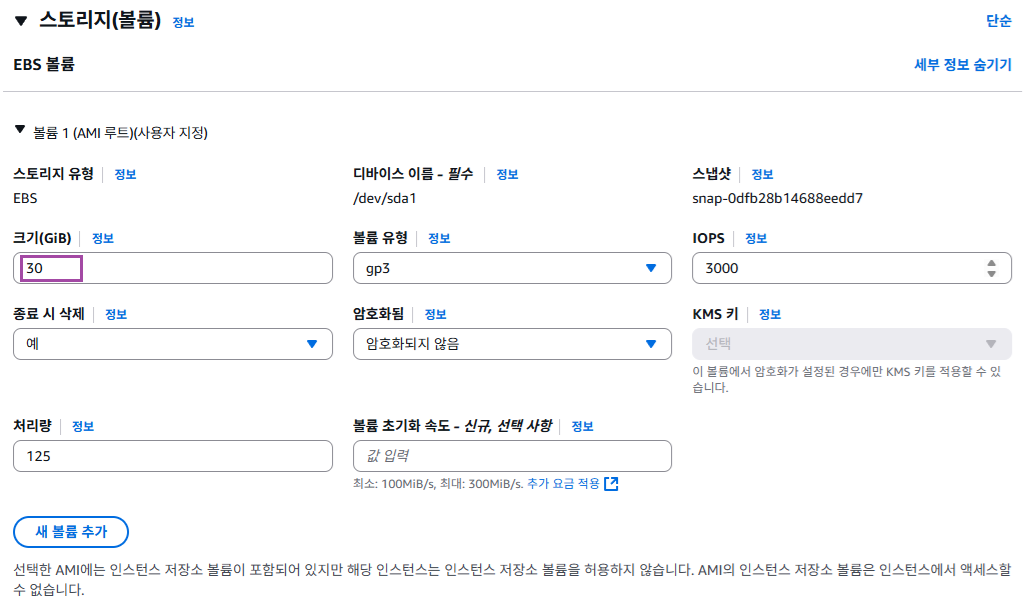

3. 기본 구성

- 인터넷 경계와 내부라는 옵션이 있다. 내부 옵션은 Private IP 를 활용할 때 사용한다.

당장 Private IP는 사용하지 않을 예정이기 때문에 인터넷 경계 옵션을 선택하면 된다. - IPv4 와 듀얼 스택 이라는 옵션이 있다. IPv6 를 사용하는 EC2 인스턴스가 없다면 IPv4 를 선택하면 된다.

4. 네트워크 매핑

로드 밸런서가 어떤 가용 영역으로만 트래픽을 보낼 건지 제한하는 기능이다. 가용 영역에 대한 개념은 제쳐두고 모든 영역에 트래픽을 보내게 설정하겠다.

보안그룹

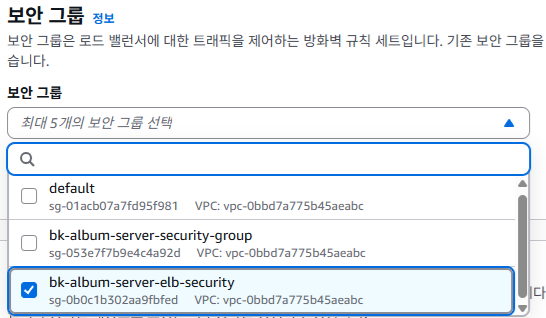

1. AWS EC2 보안그룹 에서 보안 그룹 생성

보안 그룹 이름 지정

인바운드 규칙

- ELB의 특성상 인바운드 규칙에 80(HTTP), 443(HTTPS) 포트로 모든 IP 에 대해 요청을 받도록 설정한다.

아웃바운드 규칙

2. ELB 만드는 창으로 돌아와서 보안 그룹 등록

리스너 및 라우팅 / 헬스 체크

1. 대상 그룹 (Target Group) 설정하기

리스너 및 라우팅 설정은 ELB로 들어온 요청을 어떤 EC2 인스턴스에 전달할 건지를 설정하는 부분이다.

ELB로 들어온 요청을 어딘가로 전달해야 하는데, 여기서 어딘가는 대상 그룹(Target Group)이라고 표현한다.

즉, ELB로 들어온 요청을 어디로 보낼 지 대상 그룹을 만들어야 한다.

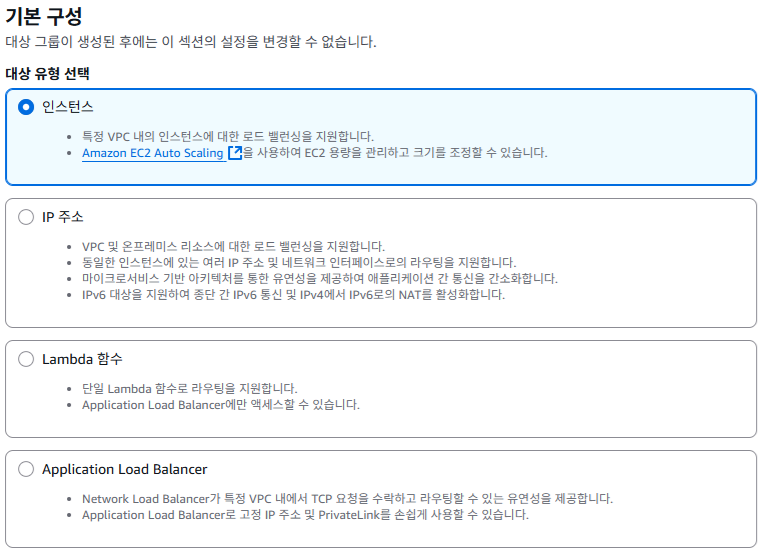

2. 대상 유형 선택하기

EC2 에서 만든 특정 인스턴스로 트래픽을 전달할 것이기 때문에 인스턴스 옵션을 선택

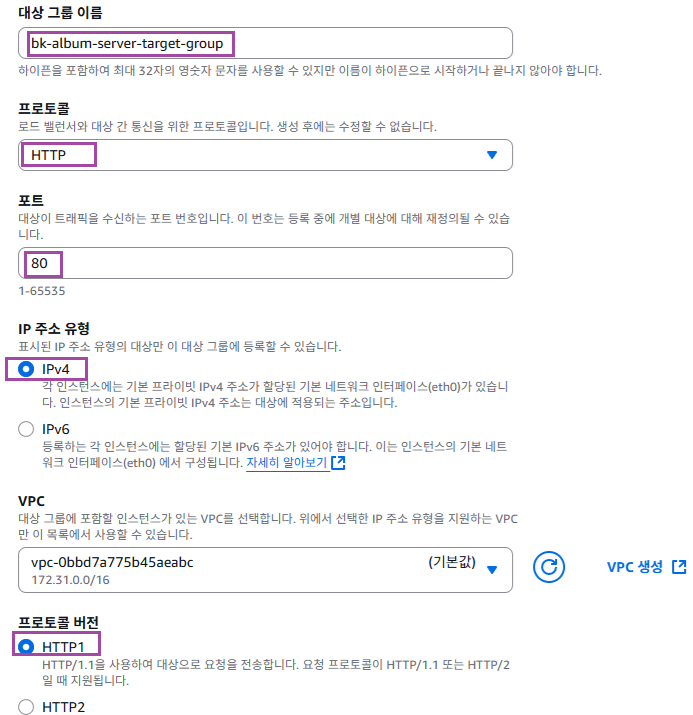

3. 프로토콜, IP 주소 유형, 프로토콜 버전 설정

ELB가 사용자로부터 트래픽을 받아 대상 그룹에게 어떤 방식으로 전달할 지 설정하는 부분이다.

HTTP1, 80번 포트, IPv4 주소로 통신하도록 설정

4. 상태 검사 설정하기

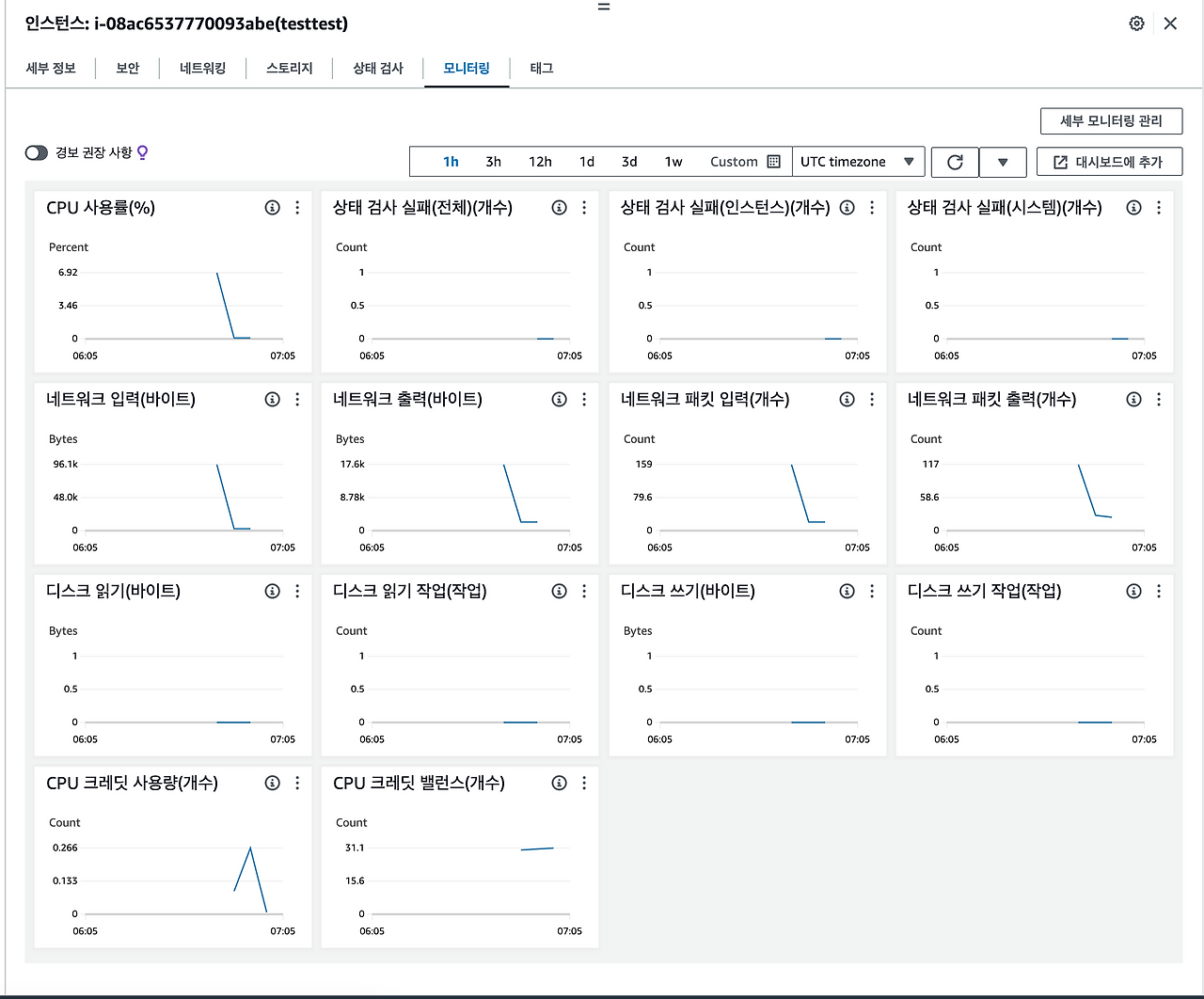

ELB의 부가 기능으로 상태검사 ( = Health Check, 헬스 체크 ) 기능이 있다. 이 기능은 굉장히 중요한 기능이므로 짚고 넘어갈 필요가 있다.

ELB는 들어온 요청을 대상 그룹에 있는 여러 EC2 인스턴스로 전달하는 역할을 가진다. 그런데 만약 특정 EC2 인스턴스 내에 있는 서버가 예상치 못한 에러로 고장이 났다고 가정해보자. 그러면 ELB 입장에서는 고장난 서버한테 요청(트래픽)을 전달하는 것은 비효율을 유발한다.

이런 상황을 방지하기 위해 ELB는 주기적으로(기본 30초 간격) 대상 그룹에 속해있는 각각의 EC2 인스턴스에 요청을 보내본다. 그 요청에 대한 200번대(HTTP Status Code) 응답이 온다면 서버가 정상적으로 동작하고 있다고 판단하고 만약 요청을 보냈는데 200번대의 응답이 오지 않는다면 서버가 고장났다고 판단하여 ELB가 해당 EC2인스턴스로는 요청(트래픽)을 보내지 않는다.

이러한 작동 과정을 통해 조금 더 효율적인 요청(트래픽)의 분배가 가능해진다.

위에서는 대상 그룹의 각각의 EC2 인스턴스에 GET /health (HTTP 프로토콜 활용)으로 요청을 보내게끔 설정한 것이다.

정상적인 헬스 체크 기능을 위해 EC2 인스턴스에서 작동하고 있는 백엔드 서버에 Health Check용 API를 만들어야 한다.

5. 대상 등록하기

6. ELB 만드는 창으로 돌아와 대상 그룹(Target Group) 등록하기

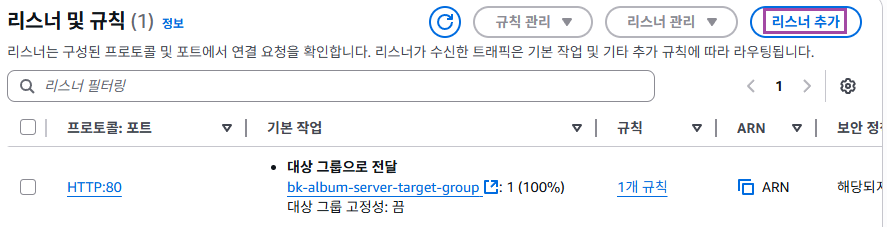

ELB 에 HTTP 를 활용해 80번 포트로 들어온 요청(트래픽)을 설정한 대상 그룹으로 전달하겠다는 의미

7. 로드 밸런서 생성하기

로드밸런서 주소를 통해 서버 접속

HealthCheckController 만들어놓기

Health Check 할 수 있는 컨트롤러를 간단히 만들어 놓았다.

@RestController

@Slf4j

public class HealthCheckController {

@GetMapping("/health")

public ResponseEntity<String> healthCheck() {

log.info("health check...");

return ResponseEntity.ok("Success Health Check");

}

}

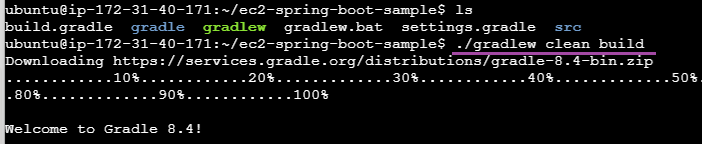

application.properties 에서 서버 포트를 80으로 해놓아야 한다.

server.port=80

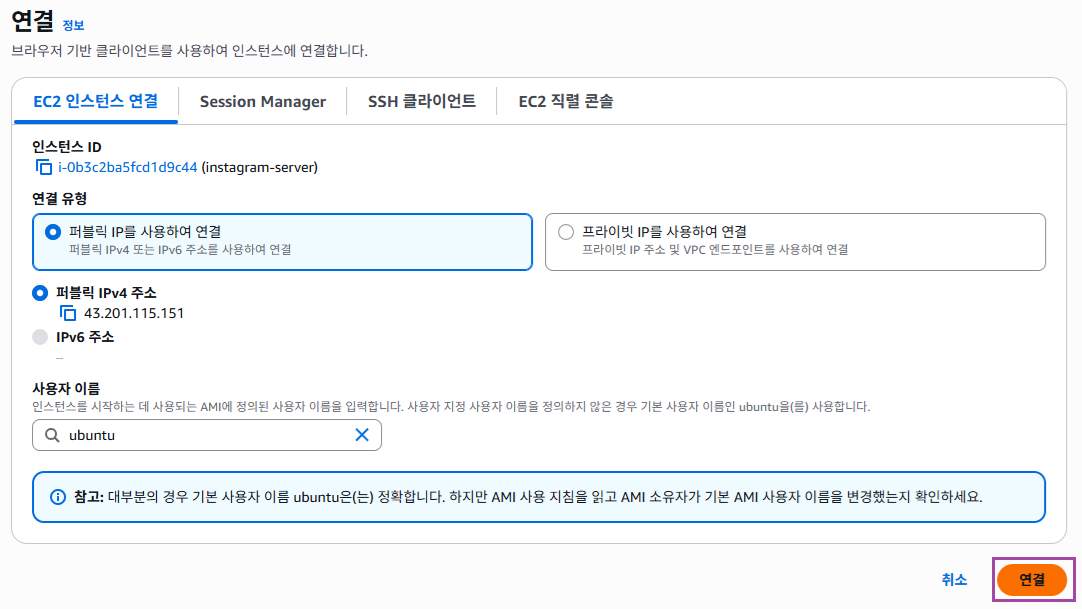

로드밸런서 주소를 통해 서버 접속

로드밸런서 주소를 통해 서버에 접속하여 헬스 체크가 정상동작함을 확인하였다.

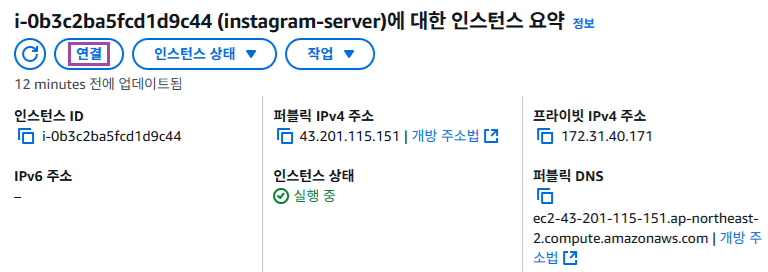

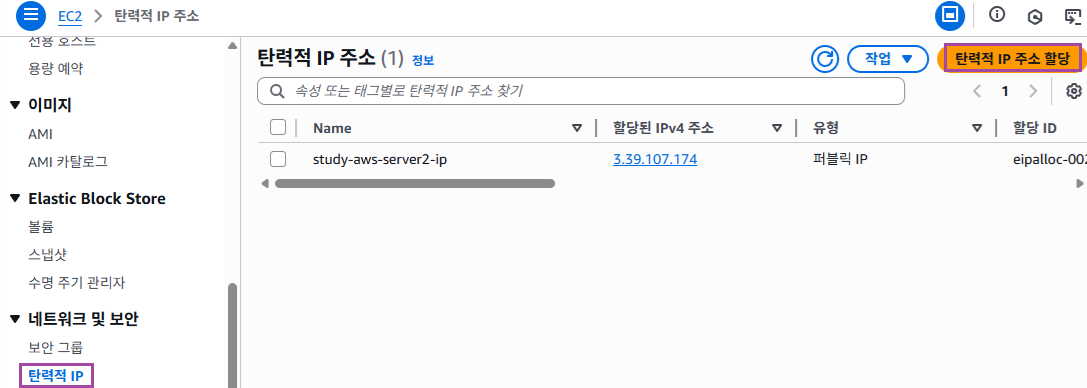

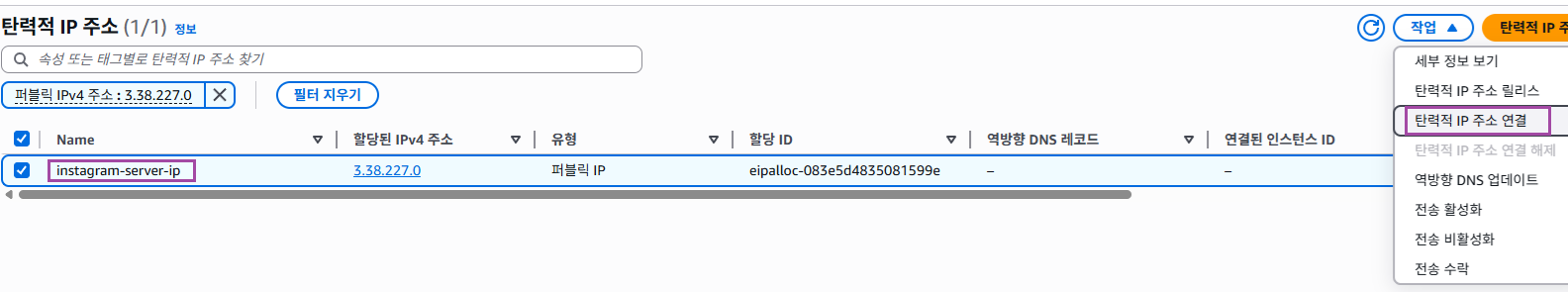

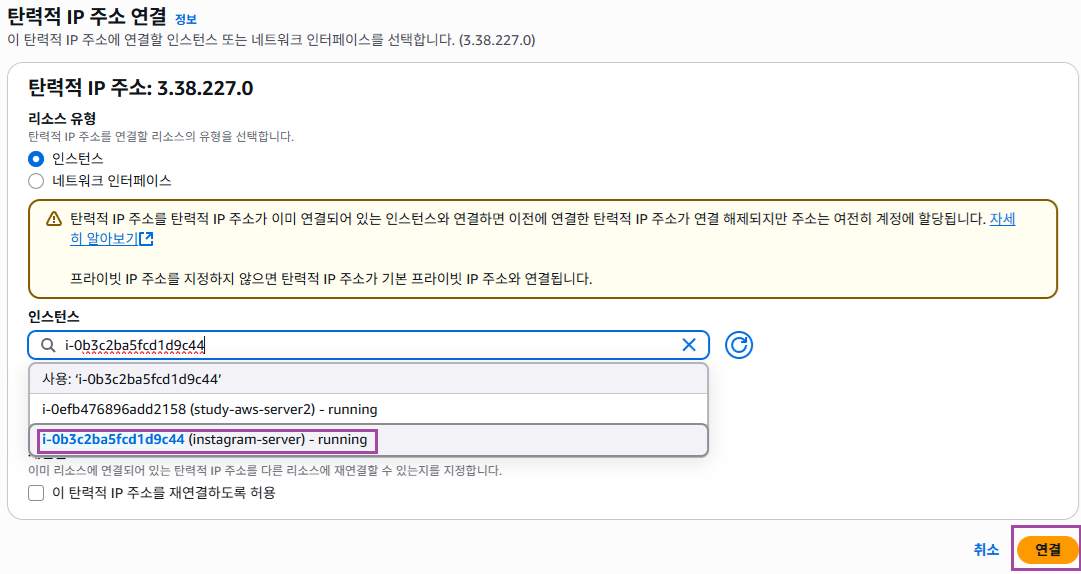

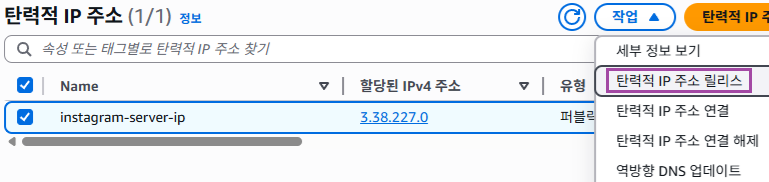

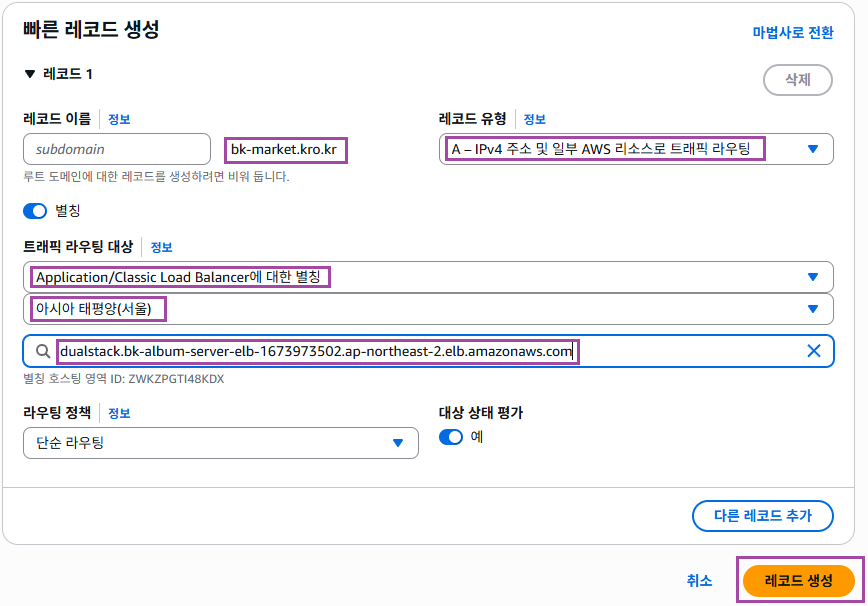

Route53 에서 도메인 연결하기

1. 호스팅 영역 생성

Route 53 → 호스팅 영역에서 호스팅 영역을 생성한다.

2. 레코드 생성

라우팅 대상을 로드밸런서로 지정한다.

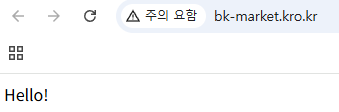

3. 브라우저에서 도메인으로 접속하기

브라우저에서 도메인으로 접속하여 연결된것을 확인

HTTPS 적용을 위한 인증서 발급 받기

HTTPS 를 적용하기 위해서는 인증서를 발급받아야 한다.

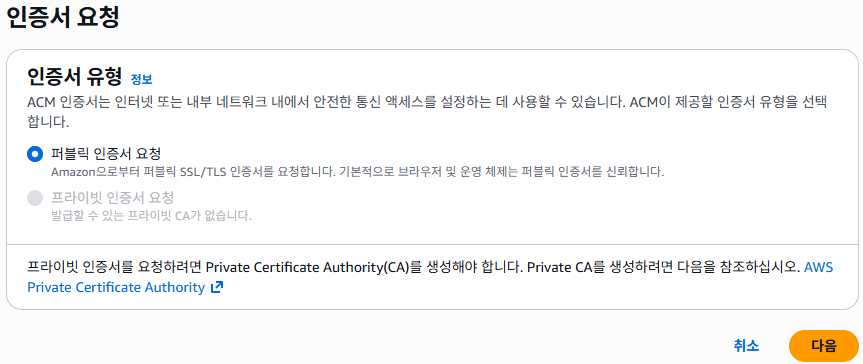

1. AWS Certificate Manager 에서 인증서 요청 클릭

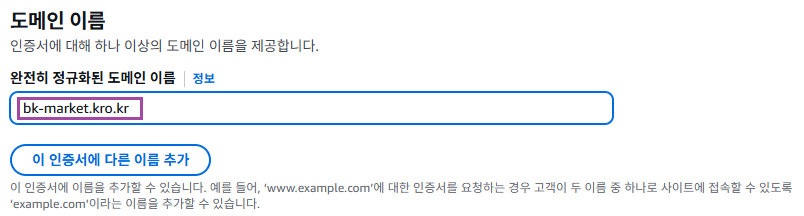

2. 인증서 요청하기

내가 등록한 도메인 이름 지정

다른 설정은 이대로 두고 요청

3. 인증서 검사하기

1. 내가 소유한 도메인이 맞는지 검증해야 한다.

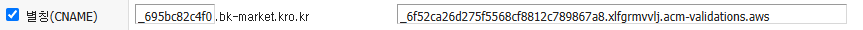

2. DNS 관리 페이지에서 CNAME 레코드 설정하기

레코드를 생성하면 CNAME 이름과 CNAME 값이라는 것이 발급된다.

이것들을 도메인 관리페이지에서 CNAME 으로 등록해줘야 한다.

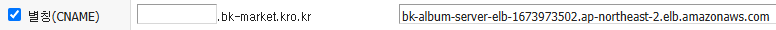

나는 도메인.한국 이라는 사이트에서 무료로 등록한 도메인을 아래와 같이 등록 하였다.

주의할 점은 CNAME 값에서 마지막 . 을 빼고 등록해줘야 한다.

그렇지 않으면 잘못된 CNAME 형식이라며 등록되지 않는다.

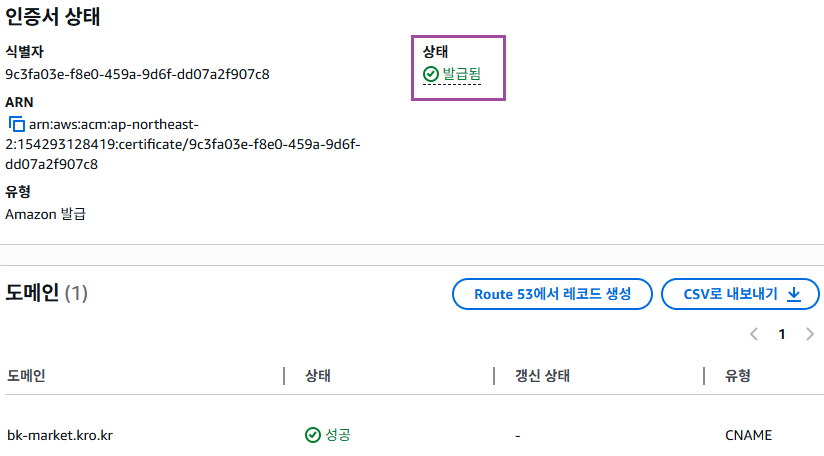

3. 검증 완료

3~10분 정도 기다렸다가 AWS Certifacte Manager 창을 새로고침하면 아래와 같이 검증이 완료된다.

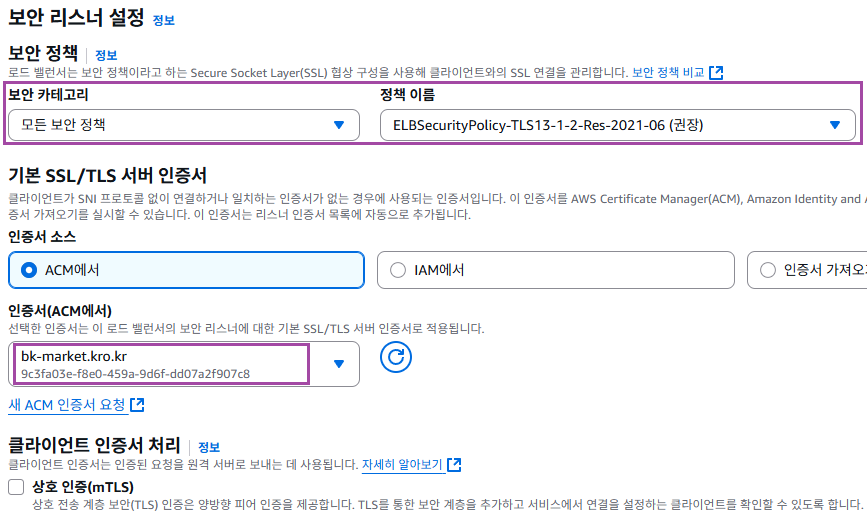

ELB 에 HTTPS 설정하기

1. ELB의 리스너 및 규칙 수정하기

2. DNS 설정에서 CNAME 레코드 ELB DNS 로 지정

위에서 인증서 발급을 위해 CNAME 을 바꿔놨었는데 인증서가 발급되었으니 이제 도메인이 ELB 로 연결되도록 CNAME 을 지정해야 한다.

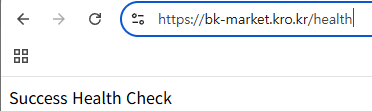

3. HTTPS 가 잘 적용되었는지 확인하기

https 로 연결되는것 확인!

4. HTPP 로 접속할 경우 HTTPS 로 전환되도록 설정하기

아직까지는 http 를 붙여서 접속할 경우 HTTPS가 적용되지 않고 접속된다.

http를 붙여서 접속해도 자동으로 HTTPS로 전환되도록 만들어보자.

1. 기존 HTTP:80 리스너를 삭제하기

2. 리스너 추가하기

5. HTTP 로 접속해도 HTTPS 로 전환되는지 확인하기

http 로 접속해도 https 로 전환되는것을 확인!

'AWS > AWS 입문' 카테고리의 다른 글

| [AWS 입문] 무료 도메인 등록 후 EC2 연결하기 (0) | 2025.10.08 |

|---|---|

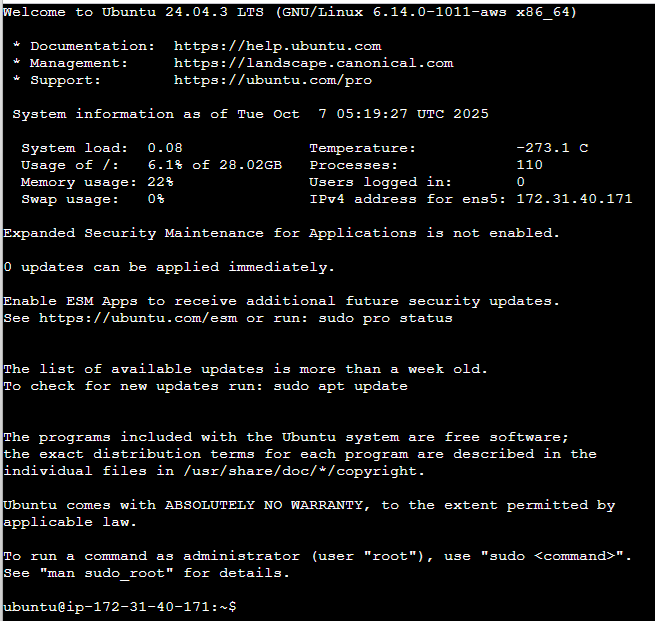

| [AWS 입문] AWS EC2 인스턴스 생성에서 배포까지 (0) | 2025.10.07 |